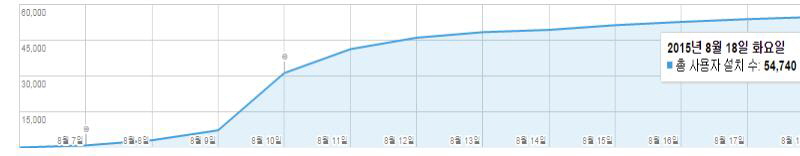

8월 18일 현재 총 5만대가 넘는 기기에 설치

발견되는 시그니쳐에 대한 지속적인 업데이트 진행

오픈백신 업데이트 현황

지난 8월 8일, 오픈백신 1.0 버전을 공개한 이후 세 차례 업데이트가 이루어져 현재 플레이스토어에서 1.3 버전이 제공되고 있습니다.

초기 1.0 버전에서는 휴대전화 파일 시스템 내의 APK 파일만을 대상으로 검사가 이루어졌으나, 1.2 버전에서는 전체 파일 시스템을 대상으로, 그리고 1.3 버전에서는 APK와 실행파일을 대상으로 검사가 이루어지도록 변경되었습니다. 악성코드 여부를 판별하는 시그니쳐(Signature) 데이터베이스도 지속적으로 업데이트되고 있습니다. 유출된 해킹팀의 이메일에 첨부된 시그니처 데이터를 비롯하여, 시티즌랩에서 찾아낸 악성코드가 포함된 파일의 ㅅ그니쳐, 그리고 루크 시큐리티(rooksecurity)[1]에서 찾아낸 시그니처 등이 추가되었습니다. 그리고 이 중 감염되지 않은 파일로 판단된 시그니쳐(2개)는 제거하였습니다.오픈백신은 지속적으로 디자인이나 성능 측면에서 개선해나갈 예정입니다.

오픈백신 이용 현황

8월 8일 공개 이후, 8월 18일 현재까지 총 5만대가 넘는 기기에 설치되었습니다.

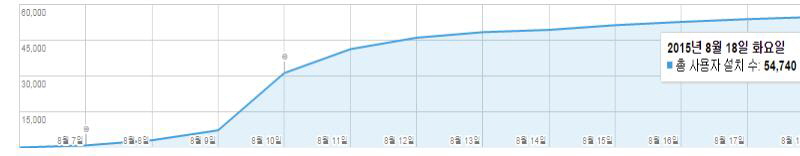

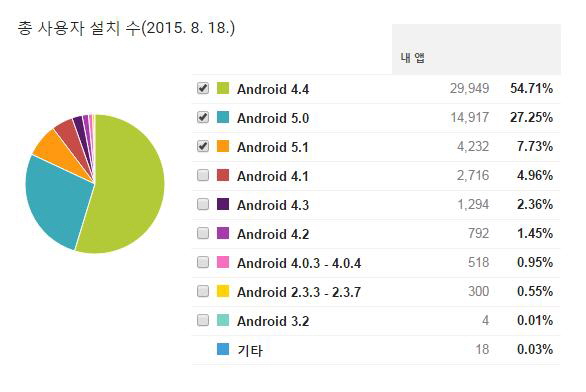

안드로이드 버전별 설치현황을 보면, 안드로이드 4.4 버전이 54.71%로 가장 많고, 안드로이드 5.0 버전이 27.25 %, 안드로이드 5.1 버전이 7.73%로 그 뒤를 잇고 있습니다.

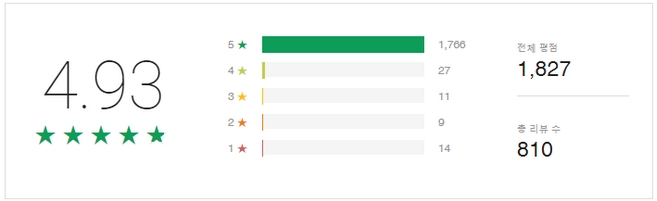

또한 총 810분이 오픈백신에 대한 리뷰를 해주셨고, 대부분 오픈백신에 대한 격려를 보내주셨습니다. 오픈백신을 이용하고 격려해주신 분들께 감사드립니다.

해킹팀 RCS 탐지 여부

현재까지 해킹팀의 RCS에 감염되었다고 정확하게 확인된 사례는 없었습니다. 아직 오픈백신으로 검사된 기기의 수가 5만여 대에 불과하기 때문에, 좀 더 광범하게 오픈백신이 설치되어 탐지해볼 필요가 있습니다.

물론 설사 RCS에 감염되었던 기기라고 할지라도, 스파이웨어를 원격으로 삭제하였거나, 혹은 이용자가 다른 백신을 통하여 이미 삭제한 경우라면 발견되지 않을 수 있습니다. 국가정보원이 RCS 이용을 위해 얼마나 광범위하게 악성 코드를 배포하였는지 아직 확실하게 드러나지 않았기 때문에, 좀 더 많은 이용자들이 오픈백신을 설치해 확인해 볼 필요가 있는 상황입니다.

오픈백신 비판에 대한 반론

오픈백신 공개 이후에 일부 언론[2]에서 오픈백신을 분석한 기사를 실었습니다. 이 기사들에서 제기하고 있는 문제는 다음 세 가지입니다.

첫째, 현재 백신에 올라가 있는 시그니처는 4개뿐이다.

둘째,안드로이드폰 사용자가 설치한 앱은 탐지할 수 없다.

셋째, RCS의 소스코드를 변경한 변종 악성코드는 탐지하지 못한다.

첫번째, 두번째 비판은 사실과 다릅니다. 아마도 소스코드를 잘못 분석했거나 공개 이전의 과거의 소스코드를 분석한 것으로 판단됩니다. 오픈백신은 사용자가 설치한 앱 역시 모두 탐지하고 있으며, 앞서 설명드렸다시피, RCS와 관련된 현재까지의 모든 시그니처를 업데이트하고 있습니다(https://github.com/p2plab/OpenVaccine/tree/RC1에서 확인 가능).

세번째 비판은 오픈백신의 목적에 대한 오해에서 비롯된 것입니다. 오픈백신은 모든 악성코드를 탐지하고 치료하는 일반적인 백신을 목적으로 하지 않습니다. 그것은 다른 상업적인 백신업체들이 해야할 몫입니다. 오픈백신은 기존에 해킹팀이 만들고 국가정보원이 배포한 RCS의 악성코드를 탐지하여 국각기관에 의한 국민감시를 밝히는 것이지, 이를 변형한 다른 악의적인 공격자가 만든 모든 종류의 악성코드에 대응하려는 것이 아닙니다.

오픈백신이 여러가지 측면에서 부족한 점이 있을 수 있습니다. 그래서 저희는 더 좋은 아이디어와 능력을 가지신 분이 함께 하기를 바랍니다. 중요한 것은 오픈백신이 좋고 나쁘고가 아니라, 국가기관에 의한 시민 감시 여부를 찾아내고, 향후에 시민 감시가 없는 제도를 만드는 것입니다. 질책은 언제나 중요하지만, 부족한 부분을 함께 채워나갈 수 있기를 기대합니다.

그리고 시민들은 앞으로도 지속적인 시그니쳐 업데이트가 이루어질 것이므로 오픈 백신이 업데이트 될 때마다 검사를 해보시기를 당부드립니다.

2015년 8월 21일

(사)오픈넷, 진보네트워크센터, P2P재단코리아준비위원회

[2] 전자신문 오픈백신…RCS 어떻게 잡나 봤더니(2015.8.16)

보안뉴스 RCS 탐지용 ‘오픈 백신’ 분석해봤더니…속 빈 강정(2015.8.11)